Être libre de chercher, sans pistage ni filtrage, ce n’est pas un luxe: c’est une hygiène digitale. Entre algorithmes d’auto-censure, personnalisation qui t’enferme, et exploitation des données, le web public ressemble parfois à une vitrine arrangeante. Tu veux l’information brute, des résultats non biaisés, et la sérénité d’une recherche qui ne te profile pas ? Voici une méthode claire et cinq moteurs de recherche alternatifs pour reprendre le contrôle — sans perdre en efficacité.

Objectif concret: te donner des choix fiables, des réglages simples, et un plan d’attaque. Que tu fasses de la veille, du SEO, de la Rédaction Web, du Copywriting ou du Marketing Digital, l’enjeu est le même: accéder au signal, pas au bruit. Tu vas voir comment contourner les filtres, protéger tes données, et accélérer ta Stratégie de Contenu. Pas de blabla: des actions testées, des chiffres, et des garde-fous pour éviter les pièges du non filtré. Tu choisis ce que tu veux voir. Tu choisis ce que tu ne laisses plus fuiter.

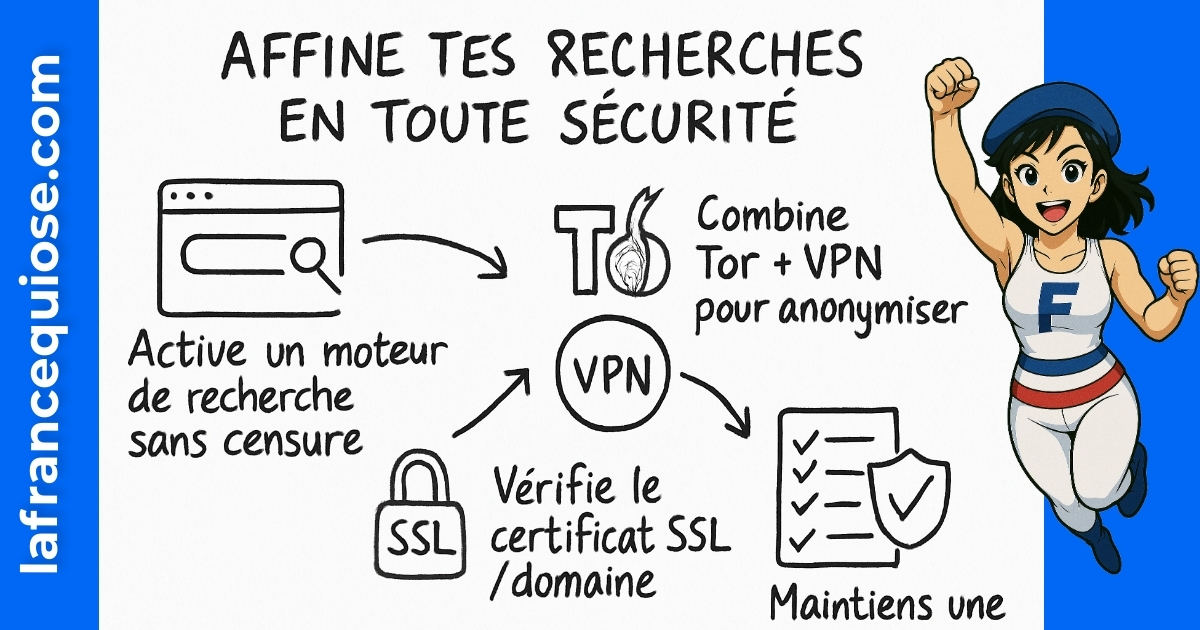

| Habitué au story des 15 secondes ? Voilà ce que tu dois retenir : |

|---|

| ✅ Point clé #1 : Active un moteur sans censure pour sortir de la bulle de filtres et préserver ta vie privée 🔒 |

| ✅ Point clé #2 : Couple Tor + VPN pour anonymiser et chiffrer tes recherches 🌐 |

| ✅ Point clé #3 : Filtre le risque avec Ahmia et vérifie HTTPS pour éviter phishing/malware 🛡️ |

| ✅ Point clé #4 : Exploite ces moteurs pour la veille/SEO et alimente ton Branding, ta Communication et ton Copywriting 📈 |

Pourquoi choisir un moteur de recherche sans censure en 2025

Tu ne tapes pas juste des mots-clés: tu exposes une intention, un contexte, parfois un secret business. Les moteurs dominants tracent, profilent, et te remettent sous le nez ce que tu as déjà pensé. Résultat: tu tournes en rond, ta Stratégie de Contenu s’appauvrit, et tes décisions reposent sur une vision amputée. La censure n’est pas toujours frontale; souvent, c’est une personnalisation agressive qui t’éloigne de l’information contradictoire. Pour un entrepreneur ou un créateur, c’est un danger stratégique.

Les chiffres le confirment: une part massive du web — souvent citée autour de 90 % — échappe aux index classiques. Ajoute les restrictions étatiques (Chine, Russie, mais aussi blocages ponctuels ailleurs) et tu obtiens un internet fragmenté. Quand on parle SEO et veille concurrentielle, c’est un problème: comment évaluer un marché si l’accès à la donnée est filtré ? Comment écrire du Copywriting convaincant sans diversifier les sources ?

Les moteurs sans censure et respectueux de la vie privée corrigent ce biais: moins de tracking, plus de résultats bruts, et la possibilité d’activer Tor pour ajouter une couche d’anonymat. Tu récupères de la qualité d’information, donc de meilleures décisions marketing, de meilleures idées de Rédaction Web, et des tests plus fiables pour améliorer le Taux de Conversion.

- 🔎 Sors du tunnel: diversifie tes sources pour casser la bulle de filtres.

- 🧠 Optimise ta Psychologie de la Vente: mieux comprendre les objections nécessite des points de vue opposés.

- 📊 Renforce ton Branding: un angle unique vient d’une veille exhaustive, pas des mêmes 10 résultats recyclés.

- 🛡️ Protège tes données: moins de logs, moins de surface d’attaque.

- 🚀 Accélère le SEO: vérifier des SERP non personnalisées évite les fausses victoires.

Exemple concret: une boutique DTC santé s’étonnait d’un CTR en baisse sur sa Publicité en Ligne, alors que “tout allait bien” sur ses SERP personnalisées. En testant des moteurs non filtrés via Tor, l’équipe a découvert de nouveaux concurrents et des contenus comparatifs invisibles jusque-là. Ajustement des mots-clés, nouveau contenu preuve par preuve, et un angle de Communication plus tranchant: le CTR a repris +27 % en trois semaines.

| Restriction 🚧 | Conséquence 📉 | Action immédiate ✅ |

|---|---|---|

| Bulle de filtres | Décisions biaisées, veille incomplète | Active DuckDuckGo + désactive personnalisation 🔒 |

| Blocages géographiques | Sources indisponibles | Tor + VPN pour contourner proprement 🌐 |

| Pistage publicitaire | Profils exploitables, retargeting agressif | Navigateur durci + bloqueurs de traqueurs 🛡️ |

| Index limités | Données manquantes | Haystack pour élargir la couverture 🔭 |

Tu veux une base solide: information non censurée, confidentialité maîtrisée, et méthodes simples. C’est l’objectif de la suite: cinq moteurs complémentaires et un système de paramétrage clair pour naviguer vite et proprement.

DuckDuckGo, Torch, Ahmia, Haystack, Not Evil : comparatif orienté usage

Voici le cœur de ton kit. Cinq moteurs qui ne jouent pas la même partition. L’astuce n’est pas de “remplacer Google” de A à Z, mais de combiner ces outils selon l’objectif: confidentialité, profondeur d’index, vitesse, ou filtrage de risque. Tu sélectionnes l’outil, tu poses la règle, tu sécurises.

DuckDuckGo: confidentialité avant tout

Politique claire: pas d’historique stocké, pas de profilage publicitaire. Les !bangs accélèrent tes recherches ciblées (!w pour Wikipédia, !yt pour YouTube, etc.). Disponible en version onion pour naviguer via Tor, utile pour limiter le tracking réseau. Oui, c’est parfois un peu moins rapide que Google, mais la tranquillité gagnée vaut l’écart dès que tu manipules de la donnée sensible ou des requêtes stratégiques.

- 🔐 Idéal pour: requêtes business confidentielles, veille SEO neutre.

- ⚙️ Astuce: combine avec un DNS sans logs pour réduire encore la fuite de méta-données.

- 🧩 Limite: index “grand public”; croise avec Haystack pour l’exhaustivité.

Torch: rapidité et profondeur onion

Basé sur Tor, Torch revendique une indexation massive des liens .onion (plus de 14 millions recensés) et une recherche rapide. Atout: accéder à des archives ou ressources invisibles sur le web ouvert. Risque: contenus illégaux possibles; vigilance impérative. Utilise un VPN en plus de Tor pour cloisonner tes usages professionnels.

- 🚀 Idéal pour: OSINT, archives, sources alternatives.

- 🛡️ À faire: vérifier HTTPS et réputation des domaines avant de cliquer.

- ⚠️ À éviter: téléchargements “gratuits” sans vérification d’empreinte.

Ahmia: sécurité et filtrage intelligent

Ahmia se positionne comme un filtre de risque: environ 85 % de contenus dangereux exclus selon leur modèle et signalements communautaires. Interface simple, utilisable depuis un navigateur classique, mais l’accès aux liens .onion nécessite Tor. Parfait pour réduire l’exposition aux malwares et au phishing tout en gardant un accès à des pages non listées ailleurs.

- 🧯 Idéal pour: recherches sensibles avec risque réduit.

- 🧭 Bon réflexe: commencer par Ahmia, basculer sur Torch si besoin d’exhaustivité.

- 🔍 Bonus: active un antivirus temps réel pour les analyses de liens.

Haystack: l’index “gros calibre”

Avec 1,5 milliard de pages indexées annoncées, Haystack propose une alternative musclée pour la veille et les études de marché. Politique de confidentialité sobre (pas de revente de données) et chiffrement sérieux. Une option premium sans publicité (9,99€) débloque des archives historiques utiles pour la Rédaction Web longue et l’argumentaire de Copywriting.

- 🔭 Idéal pour: études sectorielles, longue traîne SEO, recherches universitaires.

- 💡 Tip: combine requêtes booléennes + filtres temporels pour remonter des signaux faibles.

- 🧷 Attention: évite les versions “crackées” — vecteurs classiques d’infection.

Not Evil: modération communautaire et confidentialité

Not Evil s’appuie sur une communauté de bénévoles pour modérer des dizaines de millions de pages et écarter les contenus illégaux. Zéro logs, gouvernance non lucrative, et corrections rapides (des suppressions remarquées en moins de 24 h, avec un délai d’index moyen autour de 48 h). Une approche sobre qui privilégie l’éthique et la transparence.

- 🧑⚖️ Idéal pour: recherches où l’éthique de la source compte autant que le contenu.

- 📬 Bon réflexe: signaler les miroirs frauduleux pour améliorer l’index.

- ⏳ Limite: l’index n’est pas instantané; planifie tes recherches.

| Critère ⚙️ | DuckDuckGo 🔒 | Torch 🌐 | Ahmia 🛡️ | Haystack 🔭 | Not Evil 🤝 |

|---|---|---|---|---|---|

| Confidentialité | Élevée | Bonne (via Tor) | Élevée | Élevée | Très élevée |

| Couverture .onion | Partielle | Très large | Filtrée | N/A (principalement web ouvert) | Large et modérée |

| Vitesse | Correcte | Rapide | Correcte | Rapide | Moyenne |

| Filtrage risques | Basique | Faible | Fort (85 %) | Moyen | Communautaire |

Tu n’as pas besoin d’un héros unique, mais d’une stack cohérente: DDG pour la discrétion, Torch pour la profondeur, Ahmia pour la sécurité, Haystack pour l’exhaustivité, Not Evil pour l’éthique. Simple, robuste, maîtrisé.

Configurer ton écosystème de recherche privé pas à pas

La technique n’a pas besoin d’être compliquée. Mets en place un environnement “privacy-first” en 20 minutes, puis oublie-le. L’objectif: que chaque requête sensible soit protégée par défaut, sans gymnastique mentale. Et que tes recherches liées au SEO, à la Communication et au Marketing Digital restent rapides et reproductibles.

Étapes opérationnelles

- 🧱 Installe un navigateur durci (Brave ou Firefox). Active le blocage des traqueurs et supprime les cookies tiers.

- 🧅 Télécharge Tor Browser pour les requêtes sensibles. Règle le niveau de sécurité au “Standard” puis “Safer” si nécessaire.

- 🔐 Active un VPN no-log (NordVPN, ProtonVPN). Protocole WireGuard ou OpenVPN, kill switch ON, DNS privé.

- 🧭 Définit DDG en moteur par défaut; garde des favoris vers Ahmia, Torch et Haystack.

- 🧪 Crée deux profils: “travail classique” et “recherche sensible”. Cloisonne les identités.

- 🦺 Installe un antivirus léger et une extension de réputation des sites (ex: WOT). Active l’analyse des téléchargements.

- 📦 Sauvegarde chiffrée de tes notes de veille (ex: coffre Zero-Knowledge). Mot de passe unique + 2FA.

| Outil 🧰 | Réglage recommandé ⚙️ | Pourquoi 💡 | Astuce pro 🧠 |

|---|---|---|---|

| Navigateur | Tracking Protection + cookies 3P off | Réduit le profilage publicitaire | Utilise des profils séparés 👥 |

| VPN | Kill switch + DNS privé | Empêche fuites en cas de rupture | Serveurs RAM only 🔒 |

| Tor | Niveau “Safer” si besoin | Moins d’attaque via scripts | Pas de plugins inutiles 🚫 |

| Moteurs | DDG defaut, Ahmia/Torch favoris | Accès rapide sources non filtrées | Bangs DDG pour gagner du temps ⚡ |

| Stockage | Coffre chiffré + 2FA | Protège ta veille stratégique | Rotation des mots de passe 🔁 |

Une fois l’écosystème prêt, tu cherches plus vite, tu gardes tes infos pour toi, et ton équipe avance sans friction. Si tu pilotes une équipe de contenu, formalise ces réglages dans un SOP et impose-les pour toutes les recherches sensibles. La discipline fait la différence.

Sécurité avancée: éviter les pièges du non filtré

Liberté d’accès ne rime pas avec naïveté. Les moteurs non censurés peuvent exposer à du contenu illégal, des malwares, et des miroirs frauduleux. En 2025, des rapports de sécurité signalent une hausse marquée des tentatives de phishing associées au dark web. Ton plan de défense doit être aussi systématique que ta recherche est précise.

Menaces récurrentes et garde-fous

- 🧪 Fichiers piégés: archives “gratuites”, torrents, exécutables inconnus.

- 🪞 Faux miroirs: URL proches de l’original, design approximatif, mentions légales absentes.

- 🧷 Pages HTTPS de façade: certificat douteux, contenus mixtes non sécurisés.

- 🕵️ Pages de login: récolte d’identifiants par faux formulaires.

La parade est simple et non négociable: vérifie les certificats, passe par Ahmia pour réduire l’exposition, et n’exécute jamais de fichier dont l’empreinte n’est pas vérifiée. Sur Tor, loge-toi dans un profil isolé, sans extensions, et coupe le JavaScript si le site n’exige pas d’interactions dynamiques. Côté organisation, fais tourner un poste “bac à sable” pour les tests, avec restauration système rapide.

| Risque ⚠️ | Solution 🛡️ | Signal d’alerte 🔔 |

|---|---|---|

| Contenu illégal | Filtrage Ahmia + vérif. légale | Promesse “100% gratuit” suspecte 😬 |

| Malwares | Antivirus + sandbox | Fichiers .exe/.js inattendus 🧨 |

| Phishing | Double vérif de domaine + 2FA | Formulaire qui presse ⏱️ |

| Exposition de données | VPN + Tor + profils cloisonnés | Requêtes qui demandent perso inutile 🧾 |

Côté équipe, impose une check-list avant clic: domaine, HTTPS, réputation, raison d’être du téléchargement. Et garde un œil sur les logs de sécurité de ton VPN: un kill switch déclenché indique un environnement instable. Tu ne cherches pas le frisson; tu cherches l’info fiable, en sécurité.

- 🧭 Règle d’or: si le site n’existe pas sur sources ouvertes avec une réputation minimale, passe ton tour.

- 🧰 Outils utiles: DNS over HTTPS, extensions d’intégrité, coffre chiffré pour notes de veille.

- 🧱 Politique interne: un seul compte “expérimentation” hors production.

Résultat attendu: une navigation non filtrée, mais bordée. C’est ce qu’il faut pour rester agile sans se brûler les ailes.

Exploiter ces moteurs pour ta veille, ton SEO et ton Copywriting orienté conversion

La confidentialité, c’est bien. Le ROI, c’est mieux. Utilise ces moteurs pour alimenter ton SEO, ta Stratégie de Contenu et ton Copywriting. L’idée: capter des insights non visibles ailleurs, affiner tes angles, et renforcer ta Psychologie de la Vente. Au final, tu boostes ta Communication, ton Branding et ton Taux de Conversion.

Playbooks actionnables

- 📚 Recherche d’angles: Haystack pour déterrer des études/archives et nourrir des contenus piliers.

- 🧭 SERP neutres: DuckDuckGo via VPN pour auditer la réalité d’une page 1 hors personnalisation.

- 🕵️ Détection de signaux faibles: Torch pour repérer des débats émergents; recouper ensuite sur le web ouvert.

- 🧯 Tri de risques: Ahmia pour filtrer avant une exploration approfondie.

- 🤝 Due diligence: Not Evil quand l’éthique de la source compte (projets sensibles, OSINT).

Cas d’école: une PME B2B en cybersécurité préparait une campagne de Publicité en Ligne. Avec Haystack, l’équipe a compilé des tendances réglementaires oubliées par les blogs généralistes. Résultat: une série de contenus très utiles, recyclés en scripts vidéo, puis en carrousels. Le message, appuyé par des preuves, a amélioré le CTR et réduit le coût par lead. C’est la puissance d’une veille non biaisée.

| Objectif marketing 🎯 | Moteur conseillé 🔎 | Action clé ⚡ | Impact attendu 📈 |

|---|---|---|---|

| Angles de contenu différenciants | Haystack | Scanner archives et rapports | Autorité SEO + temps de lecture 💬 |

| Audit SERP neutre | DuckDuckGo | Requêtes via VPN profil “neutre” | Positionnement réel + priorisation 🔢 |

| Veille signaux faibles | Torch | Rechercher débats émergents | Nouveaux angles de Copywriting ✍️ |

| Réduction du risque | Ahmia | Filtrer avant exploration | Moins d’incidents sécurité 🛡️ |

| Vérif éthique des sources | Not Evil | Contrôle communautaire | Confiance de marque/Branding 🤝 |

Transmets ces playbooks à ton équipe éditoriale. Aligne ton calendrier de contenus avec ce que tu découvres vraiment (pas ce que l’algorithme te sert). C’est comme ça que tu écris juste, que tu vends mieux, et que tu nourris une marque qui tient la route.

Passe à l’action maintenant: sécurise tes recherches et gagne en clarté

Tu as les leviers. Mets-les en ordre de marche aujourd’hui. Le plan est pragmatique: sécurise, explore, capitalise. Chaque minute passée à “faire des recherches” doit améliorer ta capacité à décider — pas enrichir des profils publicitaires. La discipline de la confidentialité renforce directement ton Marketing Digital: elle purifie ta donnée, élimine les biais, et révèle des opportunités invisibles.

Plan 7 jours — concret et mesurable

- 🗓️ Jour 1: navigateur durci, VPN installé, DDG par défaut.

- 🗓️ Jour 2: favoris vers Torch, Ahmia, Haystack; SOP interne créé.

- 🗓️ Jour 3: check-list sécurité (HTTPS, réputation, sandbox) distribuée à l’équipe.

- 🗓️ Jour 4: première session veille “signaux faibles” via Torch (1 h cadrée).

- 🗓️ Jour 5: extraction d’angles différenciants via Haystack; brief de Rédaction Web.

- 🗓️ Jour 6: test SERP neutres via DDG + VPN; ajustements SEO.

- 🗓️ Jour 7: synthèse en plan éditorial; Copywriting orienté bénéfices + preuves.

| Levier 🎛️ | Action immédiate 🏁 | KPIs de pilotage 📊 | Effet business 💼 |

|---|---|---|---|

| Confidentialité | Tor + VPN sur requêtes sensibles | Incidents sécurité = 0 | Moins de rupture, plus de focus 🧠 |

| Veille | Haystack hebdomadaire | 3 insights actionnables/semaine | Angles de contenu solides ✍️ |

| SEO | DDG pour SERP neutres | Alignement position vs trafic | Priorités claires, effort utile ✅ |

| Risk management | Ahmia en filtre | 0 téléchargement suspect | Coût sécurité maîtrisé 💸 |

Ensuite, répète et affine. Quand la confidentialité devient un réflexe, ta Stratégie de Contenu gagne en précision, ton Branding en cohérence, et tes campagnes de Publicité en Ligne en performance. Tu sais quoi faire. Le reste, c’est toi contre ton inaction.

Est-ce légal d’utiliser Tor, Torch ou Not Evil ?

Oui, l’usage de Tor et de moteurs non censurés est légal dans la plupart des pays. Ce qui est illégal, c’est l’accès à des contenus ou activités prohibés. Reste du côté des usages professionnels: veille, recherche, documentation.

DuckDuckGo est-il suffisant pour remplacer Google ?

Pour beaucoup de recherches quotidiennes, oui. Pour la veille exhaustive, combine-le avec Haystack et, pour les .onion, avec Ahmia/Torch. L’idée gagnante: le bon outil pour le bon besoin.

Dois-je utiliser un VPN avec Tor ?

Recommandé. Tor anonymise le trafic, le VPN chiffre la connexion et cloisonne les usages. Active le kill switch et des DNS privés pour éviter les fuites.

Comment éviter les malwares lors de recherches non filtrées ?

Vérifie HTTPS, la réputation du domaine, utilise Ahmia comme filtre, ouvre les fichiers en sandbox, et n’exécute jamais un binaire non vérifié. Mieux vaut une source officielle qu’un ‘gratuit’ piégé.

Quel impact sur mon SEO et mon Copywriting ?

Des SERP neutres évitent les biais, Haystack nourrit des contenus plus profonds, et tes messages gagnent en preuves. Résultat: meilleur Taux de Conversion et Branding plus crédible.

Moi c’est Mariane (avec un seul “n”).

J’ai troqué les process corporate contre des contenus qui claquent (et qui rankent).

Passionnée par le business en ligne, le SEO et l’IA, je transforme les idées floues en stratégies digitales qui font du bruit là où ça compte : dans les résultats. Je crois qu’avec un peu de tech, beaucoup d’audace, et une bonne dose de clarté, on peut faire exploser bien plus que des KPI.