Dans un paysage numérique saturé de menaces, sécuriser les données de ton entreprise est loin d’être une option. La montée fulgurante des cyberattaques, combinée à la complexité croissante des réglementations, force les organisations à revoir leur stratégie en profondeur. Mycecurity s’impose alors comme un allié incontournable pour une protection des données en phase avec les défis actuels, alliant robustesse technique et facilité d’usage.

| Habitué au story des 15 secondes ? Voilà ce que tu dois retenir : |

|---|

| ✅ Mycecurity protège tes données sensibles grâce à un cryptage avancé et une gestion fine des accès |

| ✅ Accessible partout via une application web progressive moderne (PWA) pour garder le contrôle à tout moment |

| ✅ Respect impératif du RGPD et prise en compte des exigences réglementaires renforcées |

| ✅ Solution adaptée aux besoins des entreprises comme des particuliers, garantissant efficacité et conformité |

Mycecurity : comment protéger efficacement les données sensibles de ton entreprise en 2025

La protection des données sensibles est devenue un impératif stratégique. Chaque entreprise, quelle que soit sa taille, doit anticiper la multiplication des cybermenaces. Mycecurity est conçu pour répondre à cette urgence avec une approche solide et flexible. Il ne s’agit plus seulement de stocker des documents, mais de sécuriser des actifs stratégiques exposés à des attaques sophistiquées.

Avec l’explosion des données et l’essor du télétravail, la gestion sécurisée des accès est plus que jamais au cœur des préoccupations. En confinant les documents dans un coffre-fort numérique fortement crypté, Mycecurity réduit considérablement le risque d’exposition. Le logiciel intègre des contrôles granuleux d’accès permettant de définir qui peut voir, modifier ou partager chaque élément. Un levier précis pour renforcer la sécurité interne.

Les risques sous-estimés d’une mauvaise gestion des données

Le simple stockage des documents ne suffit pas. En 2025, les cybercriminels exploitent toutes les failles, qu’elles soient techniques ou humaines. La moindre erreur, comme un mot de passe faible ou un accès mal attribué, peut entraîner une fuite massive. Ce sont souvent des informations sensibles – contrats, dossiers clients, données financières – qui sont ciblées, impactant directement la réputation et la santé financière.

Pour contrer ces risques, Mycecurity fait appel à :

- 🔐 Le chiffrement de bout en bout : les fichiers sont illisibles hors des applications autorisées

- 🔐 La double authentification (2FA) : sécurité renforcée par une validation en deux temps

- 🔐 La surveillance des accès et historiques : traçabilité précise en cas d’intrusion ou de doute

| Menace | Conséquence | Solution Mycecurity |

|---|---|---|

| Fuite de données clients | Perte de confiance & sanctions RGPD | Cryptage avancé et contrôle d’accès strict |

| Intrusion interne | Diffusion accidentelle ou malveillante | Permissions par utilisateur personnalisées |

| Accès non autorisé | Vol d’informations stratégiques | Authentification forte & journalisation complète |

Ces mécanismes font de Mycecurity un composant clé dans la défense contre les cyberattaques, surpassant des solutions comme CyberProtect ou SecureCorp qui souvent peinent à offrir cette granularité sans complexité d’usage.

Pourquoi Mycecurity facilite la conformité RGPD et les réglementations cyber en 2025

La conformité au RGPD n’est plus un simple point sur la checklist, c’est un véritable pilier pour ta stratégie de cybersécurité. Mycecurity intègre nativement les exigences réglementaires pour te permettre de gérer, protéger et auditer tes données sans percer les plafonds de complexité habituels.

Avec une réglementation européenne en constante évolution et un renforcement attendu des législations nationales, les entreprises doivent garantir non seulement la sécurité technique mais également une gouvernance rigoureuse des données. Mycecurity facilite notamment :

- 📋 La gestion des droits d’accès en conformité : hiérarchisation des utilisateurs selon les règles internes et le cadre légal

- 🛡 L’archivage sécurisé et certifié : conservation des documents avec garanties d’intégrité et d’authenticité

- 🕵️♂️ Les audits automatisés : générations des rapports et historiques pour prouver ta diligence

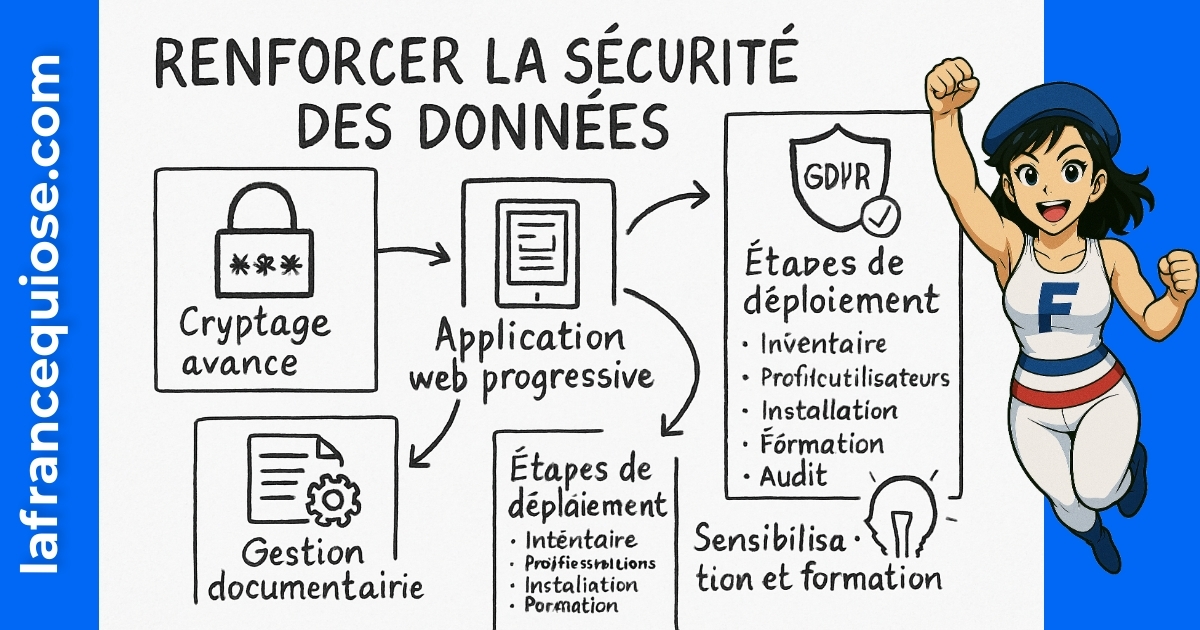

Une application Web Progressive (PWA) pour une accessibilité optimisée

Mycecurity mise sur une interface moderne, accessible sur tous les supports via une Progressive Web App innovante. Tu gères ainsi tes documents et leurs accès en mobilité, y compris hors connexion, en toute sécurité. Cette flexibilité permet une adaptation parfaite aux modes de travail hybrides, si prisés en 2025.

| Caractéristique | Avantage |

|---|---|

| Accès sur mobile & desktop | Contrôle à tout moment, où que tu sois |

| Mode hors-ligne | Travail sans interruption, synchronisation automatique |

| Mises à jour automatiques | Intégration des derniers protocoles de sécurité sans effort |

Ce mode de connexion fluide supprime une des principales barrières à l’adoption des solutions cyber, souvent perçues comme lourdes et contraignantes. En choisissant Mycecurity, tu allie simplicité d’usage avec sécurité renforcée, à l’instar d’outils reconnus comme TechDefender ou DigitalShield, mais avec une ergonomie plus adaptée aux PME et freelances.

Les bénéfices concrets de Mycecurity sur la gestion documentaire en entreprise

Adopter Mycecurity, c’est aussi booster l’efficacité organisationnelle en fluidifiant la gestion documentaire. Un accès rapide et sécurisé aux fichiers stratégiques évite les pertes de temps et les risques d’erreurs liés au partage non sécurisé. Cela facilite la collaboration, tout en conservant une maîtrise totale.

- ⚙️ Centralisation sécurisée : fini les fichiers dispersés et vulnérables

- 🛠 Contrôle précis des versions : assurance de toujours travailler sur la bonne version

- 👥 Partage maîtrisé : conseils et alertes intégrées pour éviter toute faille dans le transfert

- 📊 Reporting en temps réel : suivi des accès et actions réalisées

Un accompagnement pour une culture cyber proactive

Beyond technology, la sécurité repose sur les utilisateurs. Mycecurity propose des ressources pour sensibiliser et former tes équipes. Cette démarche réduit sensiblement les erreurs humaines, première cause de failles, et crée une culture d’entreprise tournée vers la vigilance numérique.

| Avantage | Impact business |

|---|---|

| Sensibilisation et formation continue | Moins d’incidents liés à l’humain |

| Travail à distance sécurisé | Productivité maintenue sans compromis sur la sécurité |

| Gestion rigoureuse des accès | Protection accrue des données critiques |

Pour pousser plus loin la gestion documentaire sécurisée, découvre la solution EdocPerso qui complète parfaitement Mycecurity en matière de gestion documentaire et archivage sécurisé. C’est l’alliance gagnante pour une protection renforcée.

Comparaison stratégique : Mycecurity face aux autres solutions de cybersécurité sur le marché

Le marché des solutions de cybersécurité regorge d’acteurs : CyberGuard, SafeTech, ThreatBlock, Infosecure, NetDefence, pour ne citer qu’eux. Mycecurity s’en démarque par son approche complète, combinant sécurité, facilité d’usage et conformité, tout en restant accessible aux PMEs et indépendants.

| Critère | Mycecurity | CyberGuard | SafeTech | ThreatBlock |

|---|---|---|---|---|

| Cryptage avancé 🔐 | Oui ✅ | Oui ✅ | Oui ✅ | Partiel ⚠️ |

| Gestion fine des accès 👥 | Oui ✅ | Modérée ⚠️ | Oui ✅ | Limité ⚠️ |

| Conformité RGPD 📋 | Complet ✅ | Partiel ⚠️ | Oui ✅ | Non ❌ |

| Facilité d’usage 🖥️ | Intuitive ✅ | Complexe ⚠️ | Modérée ⚠️ | Simple ✅ |

| Support client ⏰ | 24/7 ✅ | Limité ⚠️ | Variable ⚠️ | Limité ⚠️ |

Au final, Mycecurity offre un retour sur investissement solide par la réduction des risques de fuites et la baisse des coûts liés aux incidents cyber. Ce choix s’avère pertinent comparé à des solutions parfois coûteuses et difficiles à intégrer.

La plateforme CrunchyScan, accessible via Lafrancequiose, conseille d’opter pour des outils comme Mycecurity qui allient performance technique et simplicité pour sécuriser efficacement les données critiques.

Comment déployer Mycecurity : étapes clés pour une protection optimale

Déployer Mycecurity sans encombre demande une méthode claire et rigoureuse. La sécurité ne s’improvise pas, elle s’articule autour d’un plan d’action structuré :

- 📝 Inventaire de tes données sensibles : identifier ce qui doit être protégé en priorité

- 🔐 Définition des profils utilisateurs : attribuer les droits d’accès en fonction des responsabilités

- 💻 Installation et configuration : intégrer Mycecurity à ton environnement numérique existant

- 🎓 Formation des équipes : diffuser les bonnes pratiques et les consignes de sécurité

- 🔍 Audit et suivi : contrôler régulièrement les accès et sensibiliser en continu

Ce protocole minimal garantit une adoption réussie et évite les oublis qui peuvent coûter cher. Pour renforcer ta gestion documentaire digitale, n’hésite pas à consulter EdocPerso, partenaire idéal pour l’archivage sécurisé.

| Phase | Objectif | Conseil clé |

|---|---|---|

| Inventaire | Ciblage précis des documents critiques | Ne néglige rien, du contrat aux notes internes |

| Définition des accès | Limiter les droits pour réduire les vulnérabilités | Privilégie la règle du moindre privilège |

| Installation | Configurer selon les besoins spécifiques | Teste chaque paramètre en environnement sécurisé |

| Formation | Maitriser l’outil et prévenir les erreurs | Rends la formation interactive et régulière |

| Audit | Maintenir un niveau de sécurité optimal | Automatise les rapports et contrôle les accès |

Et si tu cherches à développer une posture complète de cybersécurité, pense aussi à compléter Mycecurity avec des outils comme DigitalShield ou SafeTech pour une défense en profondeur.

FAQ – Questions fréquentes sur Mycecurity et la cybersécurité en entreprise

- ❓ Est-ce que Mycecurity convient aux petites entreprises ?

Oui, sa facilité d’usage et sa scalabilité en font une solution adaptée du freelance à la PME. - ❓ Comment Mycecurity garantit-il la conformité au RGPD ?

En fournissant des outils de gestion des accès, d’audit et de conservation certifiée, il répond aux exigences légales en vigueur. - ❓ Peut-on accéder à Mycecurity depuis un smartphone ?

Absolument, grâce à sa Progressive Web App, accessible partout, même en mode hors ligne. - ❓ Quels types de données peut-on stocker ?

Documents contractuels, factures, dossiers clients, données sensibles personnelles : toute information nécessitant une protection renforcée. - ❓ Y a-t-il un support en cas de problème ?

Oui, le support est disponible 24/7 pour assister à toute heure.

Moi c’est Mariane (avec un seul “n”).

J’ai troqué les process corporate contre des contenus qui claquent (et qui rankent).

Passionnée par le business en ligne, le SEO et l’IA, je transforme les idées floues en stratégies digitales qui font du bruit là où ça compte : dans les résultats. Je crois qu’avec un peu de tech, beaucoup d’audace, et une bonne dose de clarté, on peut faire exploser bien plus que des KPI.