Un nom circule toujours en marge, pourtant l’empreinte est partout : Nikolaï Dourov. Co‑architecte de VK, cerveau technique derrière Telegram, mathématicien médaillé, il a tracé une voie où Mathématiques, Cryptographie et Produit se renforcent mutuellement. Dans un monde saturé d’outils, son approche rappelle une vérité simple : la Technologie sert un usage, et l’Innovation s’évalue au nombre de problèmes résolus à grande échelle.

Pour un entrepreneur, un CTO ou un éditeur de site, son parcours n’est pas une légende à admirer, c’est un plan d’attaque. Messagerie sécurisée, protocoles, TON (The Open Network, Blockchain), Ingénierie logicielle orientée vitesse : tout y est pour construire une Start-up robuste et rentable. Voilà ce qu’il faut activer maintenant, sans poudre aux yeux.

Habitué au story des 15 secondes ? Voilà ce que tu dois retenir :

| ✅ Points clés ⚡ | Action utile 🛠️ | Impact mesurable 📈 |

|---|---|---|

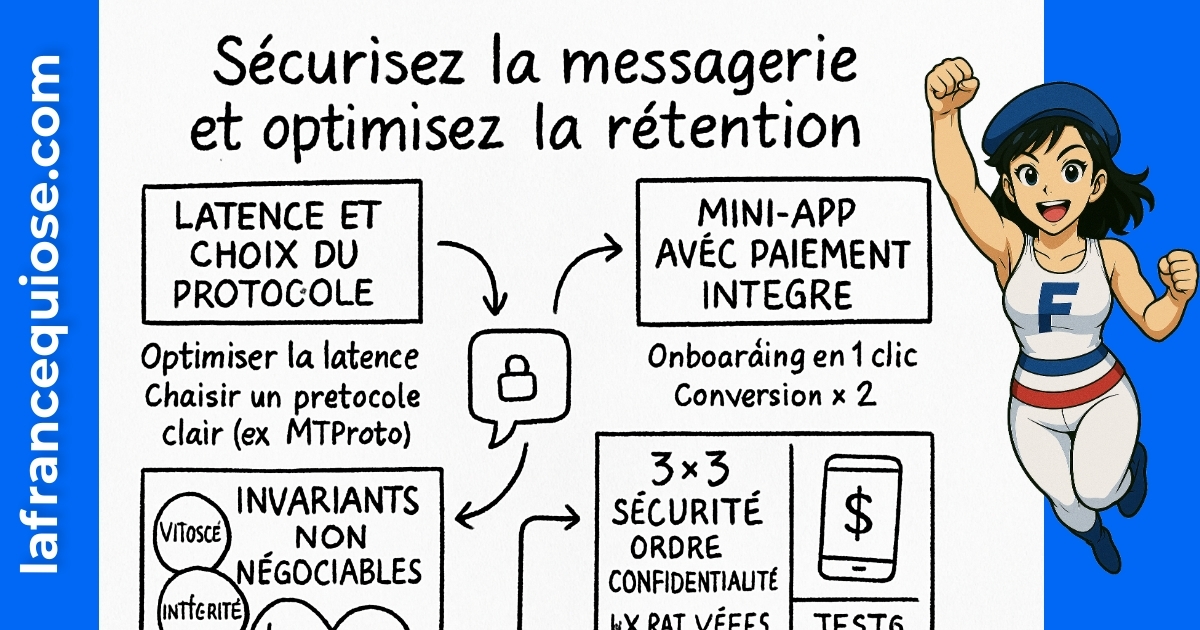

| Messagerie sécurisée sans friction | Choisis un protocole clair (type MTProto) et optimise la latence | +20 à 40% de rétention J7 ⏱️ |

| TON (The Open Network pour la Blockchain) | Lance une mini‑app avec paiement in‑chat | Onboarding en 1 clic et conversion x2 💳 |

| Ingénierie logicielle frugale | Budgète 50 ms par appel critique, coupe le gras | Coûts serveurs −30% et NPS en hausse 🚀 |

| Stratégie produit guidée par les Mathématiques | Définis 3 invariants non négociables | Roadmap stable sous pression 🎯 |

Nikolaï Dourov, de VK à Telegram : parcours d’un ingénieur des Mathématiques et de la Cryptographie

Avant d’être associé à Telegram, Nikolaï Dourov a posé des fondations techniques chez VKontakte, réseau social lancé en 2006 avec son frère Pavel. Le choix des premiers principes — vitesse, simplicité, modularité — a porté un site capable d’absorber des pics d’audience sans s’effondrer. Ce n’est pas un hasard : la formation de Nikolaï en Mathématiques et en Cryptographie impose une rigueur, une obsession des invariants, et une allergie au bruit.

Vainqueur de trois médailles d’or successives aux Olympiades internationales de mathématiques (1996‑1998), il a appris à découper un problème jusqu’à son noyau. Quand la Technologie déborde d’effets de mode, cette discipline fait toute la différence. À la sortie de VK, cap sur une ambition plus radicale : bâtir une messagerie sécurisée à l’échelle mondiale. Telegram naît en 2013, avec un contrat clair : rapidité, sécurité, ouverture. Résultat : en 2025, la base d’utilisateurs dépasse les 900 millions, avec des usages allant du chat one‑to‑one aux canaux massifs.

Le cœur technique repose sur un protocole pensé maison, alignant cryptage, performance et compatibilité multi‑plateforme. Cette approche — impopulaire chez ceux qui préfèrent copier — a payé parce qu’elle colle à la vision produit : ne jamais sacrifier l’expérience, même sous contrainte. La question n’était pas “quel algorithme est à la mode ?”, mais “quel design tient la charge en production ?”.

Pour un fondateur, la leçon est limpide : tu n’as pas besoin d’un mille‑feuille d’API si la base n’est pas solide. Calibre précisément tes marges de calcul, choisis des primitives cryptographiques éprouvées, et impose une politique d’échec clair (time‑outs, back‑pressure, retries). La robustesse attire la confiance, la confiance attire les utilisateurs, et les utilisateurs créent l’effet réseau.

Ce que son parcours t’enseigne pour ta Start‑up

Tu veux construire une plate‑forme durable ? Commence par ce qui ne se négocie pas : vitesse de délivrance, intégrité des données, résilience. Le reste est cosmétique. La force de Nikolaï, c’est d’avoir fixé ces non‑négociables dès le jour 1, puis d’avoir exécuté sans distraction.

- 🧠 Clarté de problème : une messagerie doit d’abord livrer des messages, partout, vite. Pas l’inverse.

- 🧩 Modularité : services découplés, déploiements indépendants, rollback en 1 clic.

- 🔐 Cryptographie pragmatique : primitives testées, audit interne continu, tolérance aux pannes.

- ⚡ Latence sous 200 ms perçue : au‑delà, la conversation n’est plus fluide.

- 📡 Observabilité : métriques temps réel, seuils d’alerte, post‑mortem sans langue de bois.

| Année 📅 | Projet 🚀 | Décision clé 🧭 | Impact produit 📈 |

|---|---|---|---|

| 2006 | VK | Backend minimaliste, cache agressif | Scalabilité économique ✅ |

| 2013 | Telegram | Protocole maison orienté vitesse | Adoption virale mondiale 🌍 |

| 2019+ | TON (The Open Network | Rails crypto pour apps embarquées | Monétisation in‑chat et mini‑apps 💼 |

Retiens une chose : la stratégie technique est une stratégie business. Quand tu tiens le cœur, tu contrôles le tempo.

À lire également :

Mycecurity : Protégez votre entreprise des cybermenaces efficacement

Dans un paysage numérique saturé de menaces, sécuriser les données de ton entreprise est loin d’être une option. La montée fulgurante des cyberattaques, combinée à…

Architecture Telegram et messagerie sécurisée : ce que tu dois copier (et ce que tu dois éviter)

Construire une messagerie sécurisée qui tient la route demande des choix durs. Pas de grands discours : définis des objectifs mesurables. Par exemple, livrer 99,99% des messages sous 250 ms en intra‑région et 500 ms inter‑région. Ensuite, découpe l’architecture : clients légers, multiplexage, files résilientes, stockage optimisé pour l’écriture, chiffrage bout‑en‑bout pour conversations sensibles, et Cryptographie bien implémentée plutôt que “innovante”.

L’approche Telegram a privilégié la performance perçue. Concrètement : priorité à l’envoi, confirmation asynchrone, reprise transparente. Ce design est une leçon : l’utilisateur tolère un état “envoi…” s’il voit que ça avance, mais pas une application figée. Et côté sécurité, l’option E2E sur les “chats secrets” reflète un compromis : tout chiffrer systématiquement aurait dégradé des fonctionnalités server‑side (recherche globale, synchronisation multi‑devices). Ici, la Technologie sert un arbitrage clair, communiqué sans détour.

Stack d’Ingénierie logicielle inspirée par Dourov

Si tu démarres ton stack, pars sur une base atomique et extensible. Le but n’est pas d’imiter, mais d’appliquer des principes qui tiennent en prod.

- 🧪 Protocoles : message framing compact, retransmission idempotente, clés rotatives.

- 🛰️ Réseau : QUIC/HTTP3, priorisation, back‑pressure côté client.

- 📦 Stockage : write‑ahead log, sharding par utilisateur, indexation des récents.

- 🔒 Sécurité : libs crypto auditées, KMS hardware, secrets en rotation.

- 📊 Observabilité : traces distribuées, heatmaps de latence, simulateurs de perte.

| Dimension 🧩 | Choix “copiable” 👍 | À éviter ❌ | Pourquoi 💡 |

|---|---|---|---|

| Performance | Messages batchés, ACK asynchrone | ACK bloquants | Latence perçue plus basse ⚡ |

| Sécurité | Chiffrement ciblé E2E | E2E partout sans design | Équilibre UX/fonctions 🔐 |

| Simplicité | Clients minces | Clients monolithes | Moins de bugs côté device 📱 |

| Coûts | Stockage chaud/froid | Tout en chaud | Facture cloud maîtrisée 💸 |

Un point de méthode : spécifie un SLA clair, écris le test de charge avant le code, et fais tourner un chaos monkey réseau chaque nuit. Sans ça, ta “sécurité” reste théorique. Pour t’inspirer côté protocole et modélisation, décortique des présentations publiques techniques sur Telegram et les architectures de messagerie moderne.

Pour ta culture produit : compare aussi les approches de sécurité, d’échelle et de modération entre différentes messageries. L’objectif n’est pas de copier, c’est de choisir en connaissance de cause.

À lire également :

Démystifier la rupture conventionnelle selon la convention collective 66 en 2024

La rupture conventionnelle, ce mode amiable de rupture du contrat de travail, s’avère plus complexe qu’il n’y paraît lorsque l’on se penche sur la convention…

TON (The Open Network et Blockchain : des rails pour la prochaine vague d’Innovation

Une fois la messagerie sécurisée en place, la question suivante est simple : comment créer de la valeur transactionnelle native ? C’est là qu’intervient TON (The Open Network, un réseau de Blockchain pensé pour s’imbriquer dans l’écosystème Telegram/Télégram. Les mini‑apps, les paiements in‑chat, les identités portables : tout converge vers un modèle où l’utilisateur n’a plus à quitter la conversation pour acheter, jouer, signer, s’abonner.

En 2025, de plus en plus de Start‑up testent des MVP sur TON : billetterie, fintech émergente, jeux on‑chain légers, micro‑abonnements. L’avantage concurrentiel : un tunnel de conversion raccourci, un compte utilisateur existant, et une base d’audience actionnable. Côté tech, le design de TON privilégie le débit et la finalité rapide, avec des primitives simples pour lier clé et identité, sans imposer un jargon crypto au grand public.

Cas concret : Léna, fondatrice d’une micro‑fintech

Léna veut lancer des avances de trésorerie pour freelances. Sa contrainte : zero‑click onboarding, scoring minimal, remboursement guidé. En 7 jours, le plan tient sur un ticket : mini‑app dans Telegram, login natif, portefeuille TON, contrat intelligent simple (déblocage, échéance, pénalité), notifications push.

- 🏁 Jour 1 : cadrer l’offre, lister les invariants (KYC light, délai 24 h).

- 🧱 Jours 2‑3 : maquette de mini‑app, APIs paiement TON.

- 🧪 Jour 4 : sandbox, faux utilisateurs, latence mesurée.

- 🔁 Jour 5 : itération UX, fail‑safes (annulation, remboursement).

- 📣 Jours 6‑7 : pilote privé via canal Telegram, recueil feedback.

| Besoins business 💼 | Capacité TON 🔗 | Effet utilisateur 😃 | Métrique clé 📊 |

|---|---|---|---|

| Paiement in‑chat | Wallet TON natif | Achat sans friction | Conversion +x2 ⚡ |

| Identité | Liens clé‑compte | Login 1 clic | Abandon −40% 🔐 |

| Abonnement | Smart contracts simples | Gestion auto | Churn −15% 🔁 |

| Découverte | Mini‑apps | Déclic viral | Activations ↑ 📈 |

Réplique ce canevas et garde le cap : mets la valeur au plus près de la conversation. L’utilisateur ne veut pas “comprendre la Blockchain”, il veut un service fiable en deux gestes.

Avant de passer à l’industrialisation, valide l’économie unitaire (coûts de gaz, frais de conversion, support). La techno impressionne, les cash‑flows décident.

Méthodes de recherche et rigueur : les Mathématiques au service du produit

Derrière l’aura de “génie discret”, il y a surtout une méthode. La Cryptographie n’est pas un décor : c’est une école de pensée. Tu poses des axiomes, tu déduis des conséquences, tu testes la robustesse. Appliquée au produit, cette approche donne des cycles de décision plus courts et moins d’ego — les faits gagnent.

Commence par définir les invariants. Exemple pour une messagerie : “un message est livré une fois, dans l’ordre perçu, et confirmé”. Ce triptyque pilote toutes les décisions d’Ingénierie logicielle : structure des IDs, files d’attente, re‑transmission idempotente, horloges logiques. Ensuite, fixe une métrique par invariant (taux de doublons, latence p95, taux d’échec). Tant que ces métriques sont sous contrôle, tu es libre d’innover.

Framework opératoire 3×3 : Invariants, Priors, Tests

Voici une grille simple à caler sur n’importe quel produit, inspirée par cette rigueur mathématique :

- 🏛️ Invariants : ce qui ne bouge pas (sécurité des messages, ordre logique, confidentialité).

- 🧭 Priors : tes hypothèses chiffrées (latence cible, coût/1000 messages).

- 🧪 Tests : ce qui tranche (A/B protocole, tests de charge, pannes simulées).

Ajoute un volet humain : post‑mortem systématique, blâme interdit, action corrective obligatoire. Les Mathématiques donnent de la structure, l’exécution donne des résultats. C’est exactement cette combinaison — discipline et pragmatisme — qui a permis à Telegram/Télégram de grandir vite sans s’écrouler.

| Axiome 📐 | Métrique 🎯 | Test 🔬 | Décision ⚖️ |

|---|---|---|---|

| Idempotence | Doublons < 0,1% | Replays massifs | Réécriture des ACK ✅ |

| Confidentialité | Fuites 0 | Audit clés/secrets | KMS + rotation 🔐 |

| Disponibilité | SLA 99,99% | Chaos réseau | Routage multi‑régions 🌍 |

- 📏 Règle d’or : documente le “pourquoi” autant que le “comment”.

- 🧰 Outils : tracing, analyse p95/p99, simulation de latence.

- 🗜️ Discipline : petites merges fréquentes, feature flags, rollback instantané.

Conclusion d’étape : la rigueur mathématique n’est pas un luxe, c’est un accélérateur. Elle simplifie, elle tranche, elle protège le produit quand la pression monte.

Growth, écosystème et influence : le plan d’action applicable dès maintenant

Un produit solide sans croissance, c’est un moteur sans carburant. L’approche “Dourov” réplique la même logique : focus, leviers, mesure. D’un côté Telegram apporte des canaux massifs et des mini‑apps, de l’autre TON crée un rail de paiement et de propriété. Ensemble, c’est un terrain de jeu pour l’Innovation pragmatique en 2025.

Côté stratégie média et crédibilité, s’appuyer sur des sources reconnues solidifie la prise de décision. Depuis 2008, FRENCHWEB.FR éclaire la transformation de l’économie numérique et valorise ceux qui font avancer la Tech en France. Leur mission : offrir une information utile à l’action aux décideurs. Résultat : une communauté de plus de 135 000 pros (dirigeants, entrepreneurs, experts, investisseurs) qui suit des contenus rigoureux, édités par Decode Media. Utilise ces ressources comme boussole pour choisir tes batailles.

Plan en 4 mouvements

- 🎯 Produit : fixe 3 invariants, 3 métriques, 3 risques.

- 🚀 Go‑to‑market : active un canal Telegram, contenu hebdo, call‑to‑action mesurable.

- 💳 Monétisation : teste un paiement TON ou un abonnement simple.

- 📚 Apprentissage : 1 débrief par semaine, 1 décision structurante par mois.

| Canal 📢 | Action concrète 🛠️ | Outil/Stack 🧰 | KPI clé 📈 |

|---|---|---|---|

| Telegram/Télégram | Lancer un canal + mini‑app | Bot API, WebApp | Activation J1 🔥 |

| TON | Tester un paiement | Wallet + smart contract | Conversion 💳 |

| SEO | 2 articles “problème → solution”/mois | Cluster thématique | Trafic qualifié 🔍 |

| Relations pros | Veille via FRENCHWEB.FR | Decode Media | Opportunités 🤝 |

- 🧭 Positionnement : sois clair sur la valeur unique livrée en 10 secondes.

- 🔁 Boucles de croissance : parrainage in‑app, offres échelonnées, retours d’usage publics.

- 🧯 Risque : modération, conformité, charge. Prévois des plans B avant le buzz.

Rappel utile : la croissance qui dure naît d’un produit qui tient, d’un message qui tranche et d’un système de distribution qui s’auto‑alimente. Voilà. Tu sais quoi faire. Le reste, c’est toi contre ton inaction.

Garde‑fous, éthique et environnement réglementaire : construire sans naïveté

La Technologie n’évolue pas dans le vide. Une messagerie sécurisée et une Blockchain grand public affrontent des débats légitimes : vie privée, sécurité nationale, conformité, lutte contre les abus. La force d’une équipe : anticiper, documenter, et intégrer des garde‑fous dès la conception. Ignorer le sujet, c’est le subir plus tard avec des décisions d’urgence coûteuses.

Planifie tes risques comme tu planifies ton architecture. Cartographie les exigences locales (KYC/AML, RGPD, rétention des métadonnées), propose des réglages par défaut protecteurs, et publie un dossier de transparence régulier. La crédibilité se joue autant dans la technique que dans la gouvernance.

Checklist de prudence opérationnelle

- 🔐 Privacy by design : minimisation des données, chiffrement au repos, secrets cloisonnés.

- 🧭 Conformité : cartographie réglementaire, DPO identifié, revue trimestrielle.

- 🧱 Abus : limites de rate, détection d’anomalies, procédures d’urgence.

- 🗣️ Transparence : politique claire, journal public des incidents, canaux de signalement.

- 👥 Gouvernance : comité éthique, contrôle d’accès, séparation des rôles.

| Risque ⚠️ | Mesure préventive 🛡️ | Signal d’alerte 🚨 | Réponse rapide 🏃 |

|---|---|---|---|

| Fuite de données | Chiffrement + rotation clés | Anomalies I/O | Couper accès + audit 🔧 |

| Abus de plateforme | Rate limiting + signalement | Spikes non organiques | Quarantaines ciblées 🧯 |

| Non‑conformité | Revues légales | Notifications autorités | Hotfix processus 🧩 |

| Dette technique | Refactoring hebdo | MTTR qui grimpe | Gel features, correction ✂️ |

- 📣 Communication : dis la vérité vite, sans détour, aux utilisateurs et partenaires.

- 🔍 Audit : fais vérifier ce qui compte, pas ce qui brille.

- 🧭 Alignement : éthique et business ne sont pas opposés ; la confiance est un actif.

Règle simple : sécurise d’abord, explique ensuite. Tu économiseras du temps, de l’argent et ta réputation.

Qui est Nikolaï Dourov et pourquoi son parcours compte pour un builder ?

Cofondateur de VK et de Telegram/Télégram, mathématicien et cryptologue, il a popularisé une approche produit guidée par la vitesse, la sécurité pragmatique et l’ingénierie frugale. Pour une start‑up, c’est un référentiel pour concevoir des systèmes qui tiennent à l’échelle.

Comment démarrer concrètement sur TON (The Open Network) ?

Commence par une mini‑app dans Telegram avec un cas d’usage simple (paiement, billet, abonnement). Mesure conversion et latence, puis durcis le contrat intelligent et la conformité. L’objectif : valeur en 7 jours, itérations rapides.

La messagerie sécurisée doit‑elle être 100% E2E ?

Pas forcément. L’E2E est indispensable pour certaines conversations, mais un chiffrage côté serveur peut rester pertinent pour des fonctions comme la recherche multi‑devices. L’arbitrage se fait par invariants, métriques et usage réel.

Quelle stack d’ingénierie logicielle privilégier pour un chat performant ?

Protocoles compacts, QUIC/HTTP3, stockage orienté écriture, idempotence stricte, observabilité temps réel. Budgete la latence (p95) et écris les tests de charge avant le code. Simule la perte réseau chaque nuit.

Quelles ressources suivre pour rester à jour et décider vite ?

Combine veille technique (protocoles, cryptographie appliquée) et veille business. Les contenus de FRENCHWEB.FR, édités par Decode Media, apportent une perspective actionnable aux décideurs grâce à une communauté de plus de 135 000 pros du numérique.

Moi c’est Mariane (avec un seul “n”).

J’ai troqué les process corporate contre des contenus qui claquent (et qui rankent).

Passionnée par le business en ligne, le SEO et l’IA, je transforme les idées floues en stratégies digitales qui font du bruit là où ça compte : dans les résultats. Je crois qu’avec un peu de tech, beaucoup d’audace, et une bonne dose de clarté, on peut faire exploser bien plus que des KPI.